المصادر التاريخية وطرق التشغيل وخصائص التعريف والمزايا والعيوب. وطبعا مسألة الخصوصية * الأخ الأكبر أم حارس البوابة؟

بقلم: أنيل ك. جاين و شاراث بانكانتي

مثل كثيرين آخرين، يجب عليك أيضًا التنقل خلال حياتك اليومية باستخدام مجموعة متنوعة من البطاقات وكلمات المرور التي تؤكد هويتك. ولكن إذا فقدت إحدى هذه البطاقات، فسوف ترفض أجهزة الصراف الآلي تزويدك بالمال. إذا نسيت كلمة المرور، فسيرفض جهاز الكمبيوتر الخاص بك أوامرك. إذا وقعت بطاقاتك أو كلمات المرور الخاصة بك في الأيدي الخطأ، فإن تلك الإجراءات التي كانت مخصصة لأغراض الحماية ستصبح أدوات للاحتيال أو سرقة الهوية. إن مجال القياسات الحيوية، الذي يتعامل مع التحديد الآلي للأشخاص بناءً على الخصائص التشريحية والسلوكية الفريدة، يمكنه التغلب على العديد من هذه المشكلات.

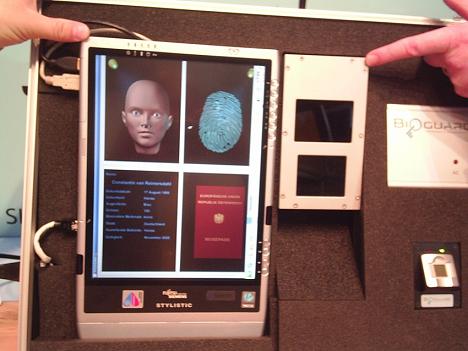

على عكس الوسائل المادية، مثل بطاقة الائتمان أو كلمة المرور، يصعب تزوير الخصائص البيومترية أو نسخها أو مشاركتها أو فقدها أو تخمينها. إن استخدام الخصائص البيومترية هو في الواقع الطريقة الوحيدة لتحديد ما إذا كان شخص معين قد حصل على عدة وثائق رسمية، مثل رخصة القيادة أو جواز السفر، بأسماء مختلفة. علاوة على ذلك، فإن استخدام هذه الخصائص لإثبات الهوية أمر بسيط نسبيًا. ولذلك، أصبحت أنظمة القياسات الحيوية أكثر شيوعًا في السنوات الأخيرة. يوجد في السوق بالفعل، على سبيل المثال، أجهزة كمبيوتر محمولة وهواتف محمولة يمكنها التعرف على بصمات الأصابع. في بعض البلدان، تُستخدم التدابير الأمنية البيومترية لحماية بطاقات الصراف الآلي وجوازات السفر، لتحديد ما إذا كان الشخص لديه إذن بدخول المبنى، أو للتحقق من أن الشخص مؤهل للحصول على مدفوعات الرعاية الاجتماعية. وعلى الرغم من أن هذه الأنظمة بعيدة كل البعد عن الكمال، فليس هناك شك في أنه اليوم، عندما أصبحت أجهزة الاستشعار رخيصة بالفعل والمعالجات الدقيقة قوية، ستستمر تكنولوجيا القياسات الحيوية في الانتشار.

أبعاد الشخص

القياسات الحيوية ليست فكرة جديدة. في عام 1879، اقترح ألفونس بيرتيون، مفتش الشرطة الفرنسي، بناء نظام معقد لقياسات الجسم، بما في ذلك طول الذراع والساق، لتحديد المجرمين المتسلسلين. وفي العقد الذي تلا ذلك، أثبت العلماء البريطانيون أن كل بصمة هي نمط فريد لا يتغير مع مرور الوقت، وبذلك وضعوا أسس اختراع طريقة تحديد الهوية على أساس بصمات الأصابع في عام 1896. وبعد وقت قصير، بدأت سكوتلاند يارد في جمع بصمات الأصابع المتبقية في مسرح الجريمة للتعرف على المجرمين. واليوم، تعتمد كل مؤسسات إنفاذ القانون في العالم تقريبًا على بصمات الأصابع للتعرف على المجرمين، وحل ألغاز الجرائم، وإجراء فحوصات خلفية للأشخاص الذين يتقدمون لشغل مناصب حساسة.

بطاقات الهوية الذكية – قريباً معكم

ومع ذلك، فإن بصمات الأصابع ليست ميزة التعريف المفضلة لجميع الأغراض. تستخدم أنظمة تحديد الهوية خصائص سلوكية وجسدية إضافية، أحيانًا بشكل منفصل وأحيانًا مجتمعة. واليوم، يتم التركيز على تصميم أنظمة بيومترية ميكانيكية بالكامل، سريعة جدًا ودقيقة وسهلة الاستخدام، وتكلفتها منخفضة نسبيًا مقارنة بفائدتها، ويمكن دمجها في البنى التحتية الأمنية الحالية. بالإضافة إلى أنظمة التعرف على بصمات الأصابع، تم تطوير أنظمة التعرف على الوجه واليد والصوت وقزحية العين (الجزء الملون من العين) في الثلاثين عامًا الماضية.

يعتمد تحديد الهوية البيومترية على خصائص لها خاصيتان أساسيتان: فهي فريدة لكل شخص ولا تتغير بشكل كبير بمرور الوقت. تسمح بعض الميزات بمستوى عالٍ من الدقة، بينما تسمح ميزات أخرى بسهولة الاستخدام أو بتكلفة منخفضة. وبالتالي فإن اختيار خاصية كعامل تحديد يعتمد على أهداف نظام تحديد الهوية. لا يوجد قياس واحد مثالي لجميع الاستخدامات.

دعونا نلقي نظرة على السمات الثلاث الأكثر شيوعًا اليوم: بصمات الأصابع والوجه وقزحية العين. ولا تُستخدم بصمات الأصابع لأغراض الطب الشرعي فحسب، بل تُستخدم أيضًا في أنظمة تحديد الهوية التلقائية عند المعابر الحدودية في العديد من البلدان. وفي الولايات المتحدة وحدها، قام برنامج VISIT-US التابع لوزارة الأمن الداخلي الأمريكية بمعالجة البيانات من أكثر من 75 مليون زائر منذ بدء استخدامه في عام 2004. ومن الناحية التجارية، فإن إحدى أكبر مزايا استخدام بصمات الأصابع هي السعر المنخفض لأجهزة الاستشعار (حوالي خمسة دولارات) وحجمها المادي الصغير. ويتيح ذلك دمجها في المنتجات الاستهلاكية، مثل أجهزة الكمبيوتر المحمولة والهواتف المحمولة وحتى بطاقات الذاكرة المحمولة. ومع ذلك، فإن معدلات الخطأ لهذه المستشعرات الصغيرة أعلى من تلك الخاصة بأجهزة الاستشعار الأكبر حجمًا والأكثر تكلفة التي تستخدمها سلطات إنفاذ القانون، على سبيل المثال، لأنها تقوم بمسح جزء أصغر من الإصبع وتحتفظ بصورة أقل دقة.

يكتسب التعرف على الوجه شعبية كإجراء أمني لأجهزة الكمبيوتر المحمولة والهواتف المحمولة، من بين أمور أخرى لأنه يمكن تنفيذه باستخدام الكاميرات التي عادة ما تكون مدمجة في هذه الأجهزة. تعتبر الأنظمة المعتمدة على التعرف على الوجه دقيقة تمامًا إذا تم التقاط الصور في ظروف خاضعة للرقابة - على سبيل المثال، إذا تم تصوير الشخص في إضاءة الغرفة، وهو متجه للأمام ويرتدي تعبيرات وجه عادية. ومع ذلك، تفشل الأنظمة إذا اختلفت الصورة الأصلية والصورة الجديدة في اتجاه الوجه أو ظروف الإضاءة أو تعابير الوجه أو العمر أو إضافة نظارات أو لحية. تمثل هذه الحساسية للتغيرات في الروتين مشكلة خاصة في أنظمة المراقبة بالفيديو، حيث لا يقف الأشخاص أمام الكاميرا في وضع محدد مسبقًا. من الممكن أن تتقدم التكنولوجيا في العقد المقبل بما يكفي للسماح بالتعرف الآلي والكامل وفي الوقت الحقيقي على الوجه في أنظمة المراقبة بالفيديو.

يعد التعرف باستخدام القزحية سريعًا ودقيقًا للغاية لأن النمط المعقد للقزحية ربما يكون فريدًا لكل شخص ولا يتغير على مر السنين. ينظر الشخص إلى الماسح الضوئي لبضع ثوان، ويتم التقاط نمط القزحية وتحليله وتسجيله. يتم تحديد الهوية من خلال مقارنة البيانات المسجلة مع تلك الموجودة في قاعدة البيانات. ونظرًا لسرعة هذه الطريقة ودقتها، فقد تم مؤخرًا تطوير أنظمة تحديد الهوية المعتمدة على قزحية العين على نطاق واسع، مثل أنظمة مراقبة الهجرة البريطانية. ويمكن للمسافرين المسجلين في قاعدة البيانات تجاوز الخطوط الطويلة لمراقبة الحدود في المطار وبالتالي تقليل وقت الانتظار.

ومع ذلك، فإن اكتشاف القزحية له أيضًا عيوبه. تعتمد الطريقة، من بين أمور أخرى، على استخدام الخوارزميات، التي تمثل النمط العشوائي للقزحية من خلال سلسلة من البتات. لا يستطيع الخبير البشري تحديد ما إذا كان نمطان من أنماط القزحية متطابقين بالفعل، وبالتالي فإن بيانات القزحية غير مقبولة كدليل في المحكمة.

مباريات غير كاملة

ويواجه مطورو أنظمة تحديد الهوية البيومترية صعوبات إضافية. على عكس أنظمة تحديد الهوية التي تعتمد على كلمة المرور أو بعض الأشياء، يتعين على أنظمة القياسات الحيوية اتخاذ القرارات بناءً على تطابقات غير كاملة. أي نظام يقوم بإجراء مقارنات قد يخلق نوعين أساسيين من الأخطاء: في حالة "التأكيد غير الصحيح" يحدد النظام عن طريق الخطأ أن هناك تطابق بين القالب المستلم والقالب الموجود في قاعدة البيانات، وفي حالة "الرفض الخاطئ" يقرر النظام عن طريق الخطأ أنه لا يوجد تطابق بين القالب المستلم والقالب الموجود في قاعدة البيانات.

يتفق معظم الخبراء على أن معدلات الموافقة الخاطئة والرفض الخاطئ لنظام تحديد الهوية البيومترية يجب أن تكون أقل من 0.1% (أي خطأ واحد لكل 1,000 قرار تطابق وخطأ واحد لكل 1,000 قرار عدم تطابق). ولكن في الاختبارات التي أجراها معهد المعايير الأمريكية في الفترة من 2003 إلى 2006، أصبح من الواضح أن معدلات الخطأ في أنظمة تحديد الهوية على أساس بصمات الأصابع والوجه وقزحية العين والصوت - وهي خاصية أخرى لأنظمة تحديد الهوية البيومترية - كانت جميعها أكبر من 0.1%.

يمكن أن تؤدي زيادة حد المطابقة إلى تقليل معدلات الموافقة الخاطئة، ولكن سيؤدي ذلك إلى زيادة معدلات الرفض الخاطئ. ومن أجل تقليل معدلات كلا النوعين من الأخطاء في نفس الوقت، يجب تطوير أجهزة الاستشعار البيومترية التي من شأنها إنتاج صور ذات جودة أعلى وتحسين قدرات استخلاص الخصائص والمقارنة. وسيتعين على مصممي النظام أيضًا التأكد من حماية الأنظمة ضد التلاعب: نتوقع أنه لن يكون من الممكن التنصت على المعلومات البيومترية وإعادة الدخول إلى النظام، أو تغيير أجهزة أو برامج القياسات الحيوية. إن محاولات العبث هذه هي أمر معتاد في جميع أنظمة تحديد الهوية، حتى تلك التي تعتمد على كلمة مرور أو كائن، لذا من الممكن التعامل معها باستخدام الأدوات المقبولة ميدانياً. على سبيل المثال، يمكن استخدام طرق التشفير لمنع المتسللين من الوصول إلى المعلومات أو استخدامها أو تعديلها.

ويتمثل التحدي الأكبر في تصميم نظام تعريف بيومتري آمن، والذي سيؤكد فقط المالك الحقيقي للخصائص ولن يتم تضليله عن طريق التقليد، مثل نسخة بلاستيكية من الإصبع. ولهذا الغرض، يمكنك استخدام أجهزة الاستشعار التي تكتشف الحرارة أو علامات الحياة الأخرى، والتأكد من أن مصدر الإدخال ليس جسمًا جامدًا.

ولعل النهج الأكثر فعالية لتحسين دقة وموثوقية وأمن أنظمة القياسات الحيوية هو استخدام مجموعة من الخصائص الحيوية المتعددة أو عدة مظاهر لنفس الخاصية (على سبيل المثال، أكثر من بصمة واحدة). إن تعزيز هوية الشخص من خلال مثل هذه المجموعات يجعل من الممكن إثبات أن البيانات البيومترية تنتمي بالفعل إلى مالكها الحقيقي وليست إلى محتال، ومن الصعب دحض هذا الدليل. يتم تطوير العديد من أنظمة التعرف على جوازات السفر وفقًا لهذا النهج. بدأ برنامج US-VISIT، الذي كان يقوم في السابق بمسح إصبعين فقط من الزوار من غير مواطني الولايات المتحدة، بمسح الأصابع العشرة جميعها، ولديه القدرة المستقبلية على تضمين التعرف على الوجه أيضًا.

مسألة الخصوصية

يثير استخدام القياسات الحيوية مخاوف بشأن مسألة الخصوصية. من هو صاحب المعلومات الشخص أم مقدمي الخدمة؟ هل سيستخدمون المعلومات لأغراض لم تكن مخصصة لها، على سبيل المثال للتعرف منها على الحالة الصحية للشخص؟ من المؤكد أن أنظمة القياسات الحيوية المستقبلية ستعمل باعتدال، وسوف تسجل الخصائص الحيوية للمستخدم دون مشاركته النشطة. يؤدي مسار العمل هذا إلى تفاقم المشكلات المرتبطة بمسألة الخصوصية.

ولا نرى في الأفق حالياً أي حلول حقيقية وعملية لهذه المشاكل المختلفة. ومع ذلك، نعتقد أنه سيكون من الممكن حلها من خلال المناقشة العامة وصياغة السياسات. لا توجد وسيلة أخرى. إنها مسألة وقت فقط حتى تؤدي التحسينات الإضافية في أدوات القياسات الحيوية إلى ظهورها في المقدمة في الجهود المبذولة لمكافحة المشكلات الشائعة المتمثلة في الأمن والاحتيال في الهوية التي يواجهها المجتمع.

أنيل ك. جاين هو أستاذ في قسم علوم الكمبيوتر بجامعة ولاية ميشيغان، وقد ألف العديد من الكتب حول القياسات الحيوية. شعارات بانكانتي هو مدير مجموعة الرؤية الحاسوبية في مركز أبحاث آي بي إم في يوركتاون هايتس، نيويورك. وهو الآن منخرط في تطوير أنظمة التعرف على الأشياء متعددة الأغراض. يمتلك جاين وبينكانتي العديد من براءات الاختراع المتعلقة ببصمات الأصابع. تم نشر المقال كاملا في عدد ديسمبر من مجلة "ساينتفك أمريكان"

القياسات الحيوية موجودة بالفعل هنا

- الاتحاد الأوروبي: وتلتزم دول الاتحاد الأوروبي بالبدء في إصدار جوازات سفر تتضمن معلومات بيومترية بحلول صيف عام 2009.

- بريطانيا: أدخلت بعض الكافيتريات المدرسية أنظمة دفع تعتمد على التعرف على بصمات الأصابع بدلاً من استخدام النقد.

- الولايات المتحدة: وقع مدير الرواتب في مدينة نيويورك عقدا بقيمة 181.1 مليون دولار مع شركة "Science International Applications" من سان دييغو لتركيب ساعة حضور بيومترية تقوم بمسح اليدين والأصابع.

تعليقات 10

انتهاك خطير للحقوق الفردية! وفي الديمقراطية!

ويجب ألا نوافق على ذلك.

ما قيمة معلومات بصمة الإصبع إذا كانت هناك طرق اليوم لسرقة هذه المعلومات وإنشاء نسخة طبق الأصل من بصمة الإصبع من بوليمر مطاطي خاص.

سيكون من الممكن تجريم الناس بهذه الطريقة لأفعال مختلفة ومختلفة لعدم ارتكاب أي خطأ في أيديهم.

يحدث الآن !!!!

كل باحث عن عمل في مكتب التشغيل يوقع بالبصمة

بمعنى آخر، كل عاطل عن العمل هو مجرم محتمل...

ربما لا يمكنك تزييف بصمة الإصبع، لكن من يملك البيانات

يمكن ربط بصمة معينة بالتفاصيل الشخصية لشخص آخر

وأسقطوا عليه "كيسًا" لا يعرفون من أين جاء

فكر في الأمر، لقد انتهى عام 1984 منذ فترة طويلة، وبدأت التكنولوجيا في الاختناق أكثر من أي وقت مضى...

نقطة:

لم ألاحظ السياق الذي طرح فيه السؤال.

ويبقى المعنى الموضوعي كما كان ولكن حتى التوائم المتماثلة تختلف في بعض الخصائص (مثل بصمات الأصابع).

تصبح المشكلة مشكلة فنية بحتة، لكن من الأفضل عدم خلق مثل هذه المشكلة والذهاب إلى صهيون جويل.

إذا كان شخص ما يعرف كيفية تكرار واحد لواحد، فمن المحتمل أنه يعرف أيضًا كيفية هندسة الاختلافات الصغيرة

بالتأكيد السؤال له معنى موضوعي.

من ناحية أخرى، فهو تافه للغاية - وهذا هو الحال إلى حد ما مع التوائم المتطابقة. صحيح أن المزدوج في هذه الحالة خلق في الرحم، لكن ما الفرق؟

ليس هناك شك في أن هؤلاء أشخاص مختلفون.

لنفترض أن شخصًا معينًا تم تصميمه ليكون نسخة مكررة من شخص آخر.

فكيف يتم تحديد من هو؟ وهل لهذا السؤال أي معنى موضوعي على الإطلاق (بصرف النظر عن بنية الشبكة في الدماغ)؟

هذا الجسد هو جسدي، وهذه الحياة هي حياتي. عبور كل الحدود.

غدًا يمكن للحكومة أن تقرر أنه يجب على الجميع قطع الظفر الأوسط من الإصبع والاحتفاظ به في قاعدة البيانات، حتى تكون هناك عينة الحمض النووي الأصلية. وحتى ذلك الحين سيتم اتخاذ القرار وسيفعل الناس مثل البلهاء ويوافقون.

وهذا الشيء ينتهك أبسط حق من الحرية الفردية.

لماذا أوافق، كمواطن في بلد ليبرالي وديمقراطي، على اقتراح لم يقبله أغلبية الناس بنقل البيانات الشخصية، وشكل عيني، وأصابعي، وما إلى ذلك، إلى الحكومة وجهات إنفاذ القانون . ينتهك الحرية الشخصية والحياء الفردي.

ويمنع بأي حال من الأحوال الموافقة على مثل هذا الشيء.

"قانون قاعدة البيانات البيومترية ويائير لابيد" الذي أشير إليه في هذا المقال

http://webster.co.il/2009/03/30/1044/