هذه الأمور قالها البروفيسور بن يسرائيل في لقاء تم فيه مناقشة اختراق أجهزة كمبيوتر سوني وسرقة المعلومات الحساسة منها، والذي عقدته ورشة يوفال نيمان للعلوم والتكنولوجيا والأمن ومركز بلافاتنيك متعدد التخصصات للتكنولوجيا البحوث السيبرانية في جامعة تل أبيب

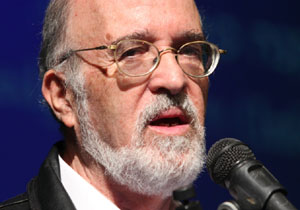

لقد أوضح الحادث الإرهابي المجمع في فرنسا مدى صعوبة تعامل الحكومة الغربية مع تهديد الإرهاب الإسلامي دون الإضرار بالمسلمين الآخرين والحرية الفردية لجميع المواطنين. والوضع مماثل في الفضاء السيبراني أيضًا - فإلى أن يحدث هجوم، تتردد البلدان في استثمار الموارد في التعامل مع التهديد. هذا ما قاله البروفيسور اسحق بن إسرائيل، رئيس مركز بلافاتنيك متعدد التخصصات للأبحاث السيبرانية في جامعة تل أبيب وورشة يوفال نعيمان للعلوم والتكنولوجيا والأمن، في اجتماع مشترك للمركزين الذي حلل اختراق حواسيب سوني من زوايا مختلفة.

كانت إسرائيل من أوائل الدول في العالم، منذ عقد ونصف، التي بدأت في حماية بنيتها التحتية الحوسبية الحيوية والمواقع الإلكترونية الحكومية. وكانت إسرائيل أيضًا أول دولة في العالم تنشئ هيئة في مكتب رئيس الوزراء - المقر الوطني السيبراني - لتنسيق وتوجيه جميع أعضاء الأوركسترا السيبرانية في البلاد.

ستتخذ الحكومة قريبًا قرارًا يتمحور حول كيفية حماية مواطني البلاد وخصوصيتهم دون المساس بخصوصية وحقوق المواطنين. هل ينبغي إسناد حماية الفضاء الإلكتروني المدني إلى جهاز الأمن، والمخاطرة بما حدث لوكالة الأمن القومي في الولايات المتحدة، أم ينبغي تفضيل الحق في الخصوصية؟ هل هناك طريقة لتحقيق التوازن بين احتياجات الأمن القومي والحقوق الأساسية لكل شخص في نظام ديمقراطي؟ ويتناول القرار المقترح الذي سيتم تقديمه قريبا إلى الحكومة إنشاء هيئة تنفيذية - سلطة وطنية مدنية للدفاع السيبراني - من شأنها تحقيق التوازن بين المطلبين المذكورين أعلاه.

وسيتعين على هذه السلطة أن تتعامل مع التهديدات المتزايدة التي تصبح فيها الحدود بين الدولة والشركة الخاصة غير واضحة. من الواضح أن الشركات الخاصة يجب أن تحمي معلوماتها، لكن ماذا يحدث إذا هاجمت دولة ما شركة كما في حالة شركة سوني؟

إيلان جريتزر ومتان شرف وعنبر راز - أعضاء "الفريق الأحمر" الذين يقومون طوعاً بعمليات تدقيق تشمل محاولات اختراق أجساد تقع بين العروش - ذات أهمية وطنية ولكن لا يشرف عليها رئيس الوزراء أو جهات أخرى. ووصف الثلاثة كيف تمكنوا بسهولة من اقتحام جهاز الكمبيوتر الخاص بمستشفى كبير.

إيلان: على مدى العامين الماضيين، كنا نسمع عن انهيار المنظمات الكبيرة والآمنة التي هي في أفضل المعايير: تارجت، ولوكهيد مارتن، وجي بي مورغان، وRSA (التي، كما نعلم، تعمل على تطوير الشمال الذي من خلاله على سبيل المثال، تتم عمليات الدفع عبر الإنترنت وبالطبع المثال الأخير - شركة سوني، فإذا سقطت مثل هذه المنظمات، فماذا تقول الشركة الصغيرة لا تمتلك نفس الموارد والإمكانيات.

لكنك لا تحتاج إلى تشفير متطور للدخول إلى أجهزة الكمبيوتر الخاصة بالموظفين في هذه المؤسسات، وهناك ما يكفي من الموظفين السابقين الذين لا يزال لديهم امتيازات. إن الكيانات مثل المستشفيات لا تعرف حتى عدد أجهزة الكمبيوتر لديها، وعددها المتصل بالشبكات الخارجية، وما إذا كان مسموحًا للأشخاص بالدخول إلى مبنى مركز الكمبيوتر. "إذا كانت الإجابة على أحد الأسئلة بنعم، فقد فاز المتسللون."

وأدرج إنبار راز سلسلة من الأعطال الناشئة عن الواجهة البشرية، على سبيل المثال، إعادة استخدام كلمات المرور نفسها لشبكات التواصل الاجتماعي، والتسوق في البنوك، وما إلى ذلك. ليست كل هذه المواقع آمنة، بل إن هناك مواقع لا يتم تشفير قائمة المستخدمين وكلمات المرور الخاصة بها. واليوم، ازداد الوضع سوءًا لأنه يمكن الوصول إلى كل هذه الخدمات عبر فيسبوك.

إحدى الطرق المثيرة للاهتمام للقرصنة هي توصيل أجهزة الكمبيوتر والهواتف في المؤسسة بنظام يسجل وينقل محتواها - فقد قاموا ببناء شاحن للهواتف المحمولة يحتوي على كل ما يلزم لشحن الهاتف ولكن أيضًا المكونات الإلكترونية المستخدمة للاستماع. عندما يقوم شخص ما بشحن جهاز iPad أو iPhone الخاص به، يقوم النظام بشرب جميع محتوياته. وبالنظر إلى مقبس الكمبيوتر الموجود على جدار قاعة المؤتمرات، قال راز إنه يمكن الوصول إلى جميع أجهزة الكمبيوتر في الجامعة من هناك، حتى أجهزة الكمبيوتر الخاصة بالراتب.

ماتان: نحتاج إلى نقطة واحدة للدخول. يجب أن يكون المدافع قادرًا على الدفاع طوال الوقت، ويكفي أن ينجح المهاجم مرة واحدة.

سمح إيران زيف، الرئيس التنفيذي لشركة Security Dump، لشركة Sony بتوزيع فيلم "The Interview" الذي يُزعم أن مسؤولين حكوميين قاموا باختراق أجهزة كمبيوتر شركة Sony بسببه. كان هذا قلقًا من أنه بمجرد إصدار الأفلام، سيكون هناك هجوم رفض الخدمة على الخوادم التي يتم الاحتفاظ بها، وقد قدمت لهم الشركة الإسرائيلية الدعم لنظام منع هجمات رفض الخدمة الخاص بـ Redware. "في هذه الحالة، إنه مشروع معقد لأن الفيلم مخزن على مئات الخوادم حول العالم. لقد وجهنا جميع طلبات تنزيل الفيلم من خلالنا لاكتشاف هجوم رفض الخدمة قبل أن يصل إلى خوادم سوني، ولكن لحسن الحظ لم يكن هناك مثل هذا الهجوم."

ويقول أندري دولكين – مدير أبحاث الهجمات السيبرانية في شركة CyberArk، إن نقطة الضعف هي الحسابات المميزة للمسؤولين، وهذا كان الحال أيضًا مع شركة سوني. في صباح أحد الأيام، جاء الموظفون إلى العمل، وفتحوا أجهزة الكمبيوتر الخاصة بهم وكانت هناك رسالة تفيد بأنهم تعرضوا للهجوم. وبعد ذلك تم حذف الملفات لمن لم يغلقوا الكمبيوتر في الوقت المناسب. وقبل أن يتم حذفها، تم نسخها على أجهزة الكمبيوتر الخاصة بالهاكرز، وبالتالي تم نشر خمسة أفلام قبل إصدارها، مما تسبب في أضرار مباشرة لشركة سوني. كما تمت سرقة ملفات Word وExcel التي تحتوي على كلمات مرور وحتى ملف نصي يسمى حسابات بدون كلمة مرور.

ومن بين أمور أخرى، تم أيضًا الكشف عن ملفات البريد الإلكتروني الحساسة لكبار المسؤولين التنفيذيين، بما في ذلك الرئيس التنفيذي، والتي تضمنت تفاصيل رواتب النجوم، ومسح جوازات سفر الموظفين والمعلومات الطبية. ليس من الواضح كيف ستتعامل شركة سوني مع مطالبات العمال.

ونقل دولكين عن الرئيس التنفيذي لشركة Mendiant التي تقدم خدمة الفترة الفورية، قوله إن هذا هجوم متطور لا يمكن الاستعداد له.

تم تنفيذ عملية الاختراق باستخدام دودة تنتشر في الشبكة الداخلية للشركة باستخدام بروتوكول SMB وتقوم بتحليل سياقات كلمات المرور أثناء البحث عن كلمات المرور الإدارية. ووقع هجوم مماثل في أوائل عام 2014 على خوادم كازينوهات شركة ساندز، في أعقاب تصريح مالكها - شيلدون أديلسون، بأن أوباما يجب أن يقصف المنشآت النووية الإيرانية. اخترق الإيرانيون خادم اختبار، وبمجرد دخول المسؤول إليه، حصلوا على كلمة المرور واخترقوا من خلاله إلى الخوادم النشطة.

يدور بحثه في CyberArk حول طريقة لفصل العتبة الشخصية وكلمة المرور الخاصة به عن البنية التحتية للشركة المُدارة تلقائيًا.

وشدد ماني برزيلاي، الزميل في ورشة يوفال نعام وعضو المنتدى الرفيع المستوى، على حقيقة أن هناك ضبابية بين القطاع الأمني والقطاع المدني. تتعرض المجتمعات المدنية للهجوم أو تساعد الحكومات على الدفاع ضد الهجمات.

لا يوجد إجابة على سؤال أين تبدأ مسؤولية الدولة وأين مسؤولية المجتمع. من الواضح أن البنك لديه حراس من المفترض أن يتعاملوا مع التهديدات المحلية، ويمكن لدولة ما أن تحمي دولة ما. تتمتع الدولة بسلطة حصرية للهجوم إذا قمنا بإجراءات أمنية استباقية، فهذا في الواقع هجوم.

وعرض عميت أشكنازي من المقر الوطني السيبراني الموقف القانوني. "يجب أن يعتمد التعامل الحكومي والقانوني مع الأحداث من هذا النوع على مستوى المنظمة ومستوى الدولة. ما هو مطلوب على مستوى المنظمة ليكون أفضل تنظيما. حتى اليوم، كان التصور هو أن الاستعداد للحوادث السيبرانية هو جزء من إدارة المخاطر الداخلية للمنظمة وأن الحكومة لها دور فقط في المنظمات الأساسية وفي إدارة قواعد البيانات.

تصور المقر الرئيسي هو أنه من أجل الحد من المخاطر السيبرانية، من الضروري تعزيز دور الدولة. يُتوقع من المنظمات أن تفعل الأشياء التي تطلبها منها الحكومة حتى تكون مستعدة. والسؤال الآخر هو ما إذا كانت قوى السوق تتسم بالكفاءة. في مجال شؤون الموظفين والخدمات والمنتجات هناك فجوات في المعلومات، حتى لو أرادت منظمة ما استثمار الشيكل المتبقي في هذا الأمر، فليس من المؤكد أنها ستكون فعالة. الحكومة لها دور للشيكل ليكون فعالا.

ومن المشتقات القانونية ضرورة تحديد مهن أمن المعلومات. في الولايات المتحدة يقولون إن عدم وجود مصطلحات موحدة في المهن الأمنية يضر بالأمن القومي.

وتسيطر الحكومة أيضًا على التنظيم القطاعي. الهيئات التنظيمية القطاعية مثل المشرف على البنوك ومفوض سوق رأس المال.

هناك قضية قانونية لا تقل أهمية وهي ما هو دور الدولة في أحداث من هذا النوع. نحن نقوم بتوسيع مشاكل أمن المعلومات الخاصة بالمنظمات إلى الفضاء الإلكتروني. لا يوجد أبيض وأسود هنا. ومثل الإرهاب، فإن المنظمة الإرهابية هي في المقدمة. أنت بحاجة إلى شخص يتعلم النظام ويفهمه بشكل روتيني وبالتأكيد في حالات الطوارئ. يجب أن يكون مدير تكنولوجيا المعلومات مستعدًا لهذه الحالة الطارئة

ويتمثل دور الدولة في المشاركة في حل الفجوة في تبادل المعلومات. ويتم تنفيذه في الدول الغربية من خلال إنشاء مركز وطني لاستجابة حالات الطوارئ (CETRT). ويكمن الخوف في أن دخول الدولة في الرقابة على الإنترنت يمكن أن يؤدي إلى انتهاك حقوق الخصوصية وحرية المعلومات. يتم ربط كل هذه البيانات أيضًا بالبيانات الوصفية - حيث تسجل الأنظمة باستمرار ما يفعله متصفحي الإنترنت. لدى شركات مثل Kaspersky وMcAfee وMicrosoft صورة أفضل عما يحدث في الفضاء الإلكتروني الإسرائيلي مقارنة بالحكومة.

في الختام - الإستراتيجية القانونية للمقر الرئيسي، كجزء من الإستراتيجية العامة للمعلومات، هي تعزيز المنظمات في التعامل مع الإجراءات الروتينية وحيث نعتقد أن المنظمات ترى الكثير من الفرص وليس المخاطرة للإشارة إلى المخاطر، إزالة العوائق القانونية داخل المنظمة (الموظفين والعملاء) والمراقبة.

عرضت شركة Dov Hausen Kuriel، التابعة للمركز السيبراني متعدد التخصصات، قضية الدعاوى القضائية الجماعية الثلاث التي رفعها موظفو شركة Sony الذين غادروا في هذه الأثناء ضد الشركة.

وتنبع الدعوى القضائية من حقيقة أنه على الرغم من علم شركة سوني بالهجوم منذ أسابيع، إلا أنها لم تفعل شيئًا لوقف تسرب المعلومات الحساسة. "هذا الادعاء له أساس متين. لم تهتم شركة Sony بالحماية الكافية - فجداول Excel غير محمية، كما تجاهلت الشركة الرأي المهني لأفراد الأمن. ولم تقم الشركة بإبلاغ الموظفين لمدة أسبوع، ولم تنشر حجم الأضرار، ولم تشارك الخطوات التي يتم اتخاذها. ولم يتم تعلم الدروس من اختراق Sony PlayStation في عام 2011 (شركة شقيقة منفصلة).

أسباب الدعوى القضائية - عدم الإبلاغ عن الاختراق كما هو مطلوب من قبل شركة Hitken في 47 ولاية أمريكية، وعدم الوفاء بالتزام حماية أجهزة الكمبيوتر والخوادم وتخزين المعلومات الشخصية، أي الإهمال. انتهاك الحق في الخصوصية على المستوى الدستوري. هناك أيضًا متطلبات لحماية أنواع معينة من المعلومات مثل المعلومات الطبية والمالية.

حتى الآن لم نر مساهمي شركة Sony الذين رفعوا دعوى قضائية شخصية، تجدر الإشارة إلى أنه من الممكن رفع دعاوى قضائية مشتقة ضد مديري الشركة.

وفي الختام، يقول هاوزن خورييل: "أنا مهتم بمعرفة أن المعركة القانونية على هذا المستوى من الرؤية التمثيلية من جانب شركة سوني منفصلة تمامًا عن هوية المهاجم. ومن وجهة نظر قانونية جافة، فإن الهجوم والدفاعات والمعاملة هي شيء يحدث بشكل مستقل عن مسألة من هو المهاجم وعن الخلفية التاريخية والدبلوماسية للحدث".

وصف رام ليفي (الكامل من شرائحه) الجانب التأميني للهجوم السيبراني.

"إن طريقة الهجوم التي تتبعها شركة Sony ليست جديدة. وتم استخدامه في هجوم أرامكو عام 2012 وفي الهجوم على كوريا الجنوبية. الهجمات على شركة Sony ليست جديدة أيضًا، ففي عام 2011 تعرضت شركة Sony Playstation للهجوم، والتي كانت تدير بوليصة تأمين، وتمت تصفيتها ولكن اضطرت إلى تغيير الشركة إلى AIG. وبحسب ما كشفته الوثائق التي نشرها المهاجمون من سخرية القدر، فإن مبلغ القسط يتراوح بين 80 و100 مليون دولار.

ويمكن لشركة AIG أن ترفض هذا الادعاء على أساس الإهمال لأنها تجاهلت تهديدات كوريا الشمالية. تعتبر مثل هذه البوليصة نوعاً من أنواع بوليصة الإرهاب، حيث يكون الشخص الذي يحدد التعويض هو الضامن وليس الحساب الاكتواري، وذلك في حالة عدم وجود خبرة كافية في تشغيل مثل هذه التأمينات.

وحتى لو من الناحية المادية فإن 80 مليون دولار ليست خطيرة بالنسبة لشركات التأمين، لكن ماذا سيحدث لو تضررت الشركات حيث الضرر سيكون 800 مليون، وماذا لو تضررت 100 منها في نفس الوقت. وهو أيضًا تهديد ذو نطاق كبير جدًا، ومن المستحيل حتى تخيل ما يمكن أن يحدث إذا تسبب أحد المهاجمين في تعطيل قاعدة بيانات Oracle التي تقوم عليها صناعة المعلومات.

وفي غضون ثلاث سنوات، سوف يتغير سوق التأمين لحالات المخاطر الإرهابية بشكل عام والإنترنت بشكل خاص. سوف تدخل المزيد من الشركات هذا المجال، كما أنها تستثمر في تطوير النماذج الاكتوارية. سوف تبدأ أقساط التأمين في الانخفاض ولكن شركات التأمين سوف تحتاج إلى إجراء مسح للمخاطر والذي يكلف قليلا جدا. كما ستقوم شركات التأمين بإلزام عملائها بتنفيذ حلول الاسترداد مقابل تخفيض الأقساط.

تعليقات 5

تم تسريب سجل سكان إسرائيل بالكامل إلى الشبكة، وهناك برمجيات غير قانونية! نيابة عن شركة أغرون التي تقدم هذه المعلومات! ماذا تفعل الشرطة إذا؟ كفى من الذعر، لأن الإرهابي يستطيع أن يخنق طياراً بيديه العاريتين، أو علبة كوكا كولا. وفي النهاية، الإرهابي هو شخص مريض/محبط يستطيع، من خلال التحرك السريع، أن يمنع الضرر، وربما يجعله متعادلاً. ينقذ نفسه.

بنفس الطريقة التي لا يرغب أحد في ركوب طائرة لم يجتاز ركابها فحصًا أمنيًا، وبعبارة أخرى، سيكون غالبية المواطنين مستعدين لانتهاك كبير لخصوصيتهم، لكنهم سيحصلون في المقابل على حماية فعالة ضد هجوم المقهى.

في ضوء موقف بيبي المخزي تجاه عرب إسرائيل، ربما يكون من المفيد تعيين مقدم درزي وزيرا للدفاع، فالاستقرار الداخلي أكثر عرضة للخطر من التهديدات السيبرانية أو إيران. بيبي باع روحه للشيطان ليصبح رئيساً للوزراء.

سيتم اختراق أي قاعدة بيانات، والسؤال هو كيفية تقليل الأضرار وسرقة الهوية، ما هي إجراءات العمل في مثل هذه الحالة؟ لنفترض أن دولة صديقة تسرق هوية إسرائيلية بغرض التجسس في دولة ثالثة، كيف تتصرف؟ أو مواطن بريء دمرت حياته، هل هناك من يستطيع مساعدته والشرطة، ويعيد له هويته وحياته.

أو لنفترض أن هناك رئيس وزراء قويا يتجسس على موظفيه أو على خصمه السياسي؟

وكيف ستتعامل الشرطة معها؟